البرآق

نبض آخر

- إنضم

- 27 أغسطس 2017

- المشاركات

- 30,189

- مستوى التفاعل

- 493

- النقاط

- 83

اكتشفت شركة (ThreatFabric) للأمن الإلكتروني سلالة جديدة من البرمجيات الضارة التي يطلق عليها (BlackRock) – مشتقة من الكود المصدري لبرمجيات Xerxes الخبيثة، وهي نوع من أنواع أحصنة طروادة – تستهدف مستخدمي نظام التشغيل أندرويد.

ويعتبر الأمر الأكثر إثارة للقلق بشأن (BlackRock) هو العدد الهائل للتطبيقات التي استهدفتها حتى الآن، والتي وصلت إلى أكثر من 337 تطبيقًا، من ضمنها تطبيقات شائعة، مثل: جيميل، وأوبر، وتويتر، وسناب شات، وإنستاجرام، وأمازون، ونتفليكس، وتطبيقات التسوق والأخبار والإنتاجية وغيرها من التطبيقات الأخرى.

إليك كل ما تريد معرفته عن البرمجية الضارة BlackRock التي تستهدف نظام أندرويد، وكيف تحمي هاتفك منها؟

قالت شركة (ThreatFabric) في تدوينة نشرتها في موقعها: “إن الكود المصدري لبرمجية Xerxes الذي نُشر العام الماضي كان له تأثير كبير في تطوير الكثير من البرمجيات الضارة، التي تستهدف بشكل رئيسي التطبيقات المالية وكذلك تطبيقات العملات المشفَّرة”.

“ولكن ما يميز (BlackRock) عن البرمجيات الخبيثة الأخرى هو العدد الضخم من تطبيقات أندرويد غير المالية التي تستهدفها، حيث إن معظم هذه التطبيقات لا علاقة لها بالمؤسسات المصرفية أو المعاملات المالية، حيث تنوعت بين تطبيقات مواقع التواصل الاجتماعي وتطبيقات التعارف، بالإضافة إلى تطبيقات الترفيه”.

وتذكر الشركة: “أن هذا النهج الجديد في استهداف التطبيقات الشائعة، وخاصة تطبيقات التواصل الاجتماعي، يأتي بصورة أساسية بعد توجّه الكثير من الأشخاص إلى استخدامها للتواصل في الفترة الأخيرة أثناء فترة الحجر المنزلي بسبب تفشي فيروس كورونا”.

كيف تعمل برمجية BlackRock الضارة؟

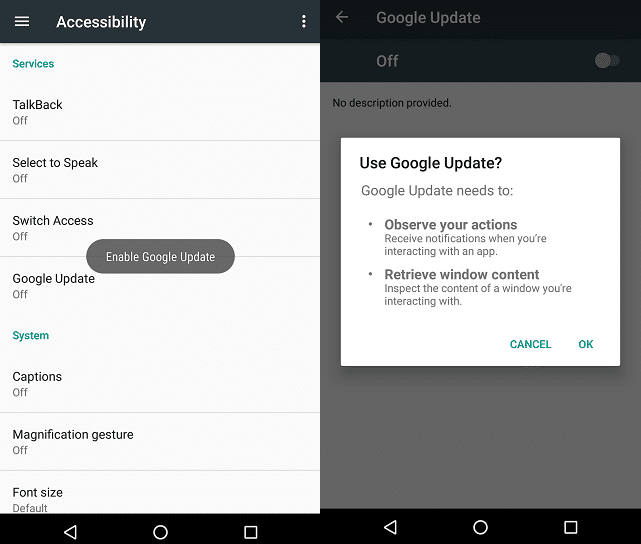

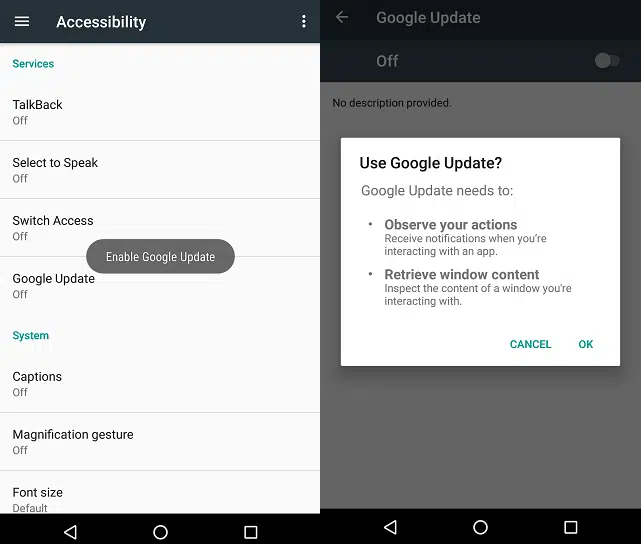

بعد إصابة برمجية BlackRock هاتف أندرويد، فإنها تخفي الرمز الخاص بها من دُرج التطبيق في الهاتف، مما يجعلها غير مرئية للمستخدم، وكخطوة ثانية، تطلب من المستخدم امتيازات خدمات إمكانية الوصول، كما هو واضح في لقطة الشاشة التالية، حيث تتظاهر بأنها من ضمن تحديثات جوجل:

بمجرد أن يمنح المستخدم الامتياز المطلوب لخدمة الوصول، تبدأ برمجية (BlackRock) بمنح نفسها أذونات إضافية، هذه الأذونات الإضافية مطلوبة حتى تعمل البرمجية الخبيثة بشكل كامل دون الحاجة إلى التفاعل أكثر مع المستخدم، وبمجرد الانتهاء من ذلك، تكون البرمجية فعّالة وجاهزة لتلقي الأوامر من الخادم الخاص بالمخترِق لتنفيذ الهجوم.

ومثل تقنيات الهجوم الأخرى التي تستخدمها سلالات البرمجيات الخبيثة اليوم، تعتمد (BlackRock) على الخداع والهندسة الاجتماعية لتنفيذ الأوامر، وذلك عن طريق خداع المستخدمين لإدخال بيانات اعتماد تسجيل الدخول الخاصة بهم عن طريق استخدام نمط خداعي يُسمى (التراكبات) Overlays، وهي عبارة عن نوافذ وهمية تنبثق عندما يحاول المستخدم تسجيل الدخول إلى أحد التطبيقات الشرعية.

حيث تستخدم (BlackRock) هذا التكتيك لخداع المستخدمين لملء تفاصيل تسجيل الدخول وتفاصيل البطاقة المصرفية في النافذة الوهمية عند بدء استخدام تطبيق شرعي، بعد ذلك تُرسل بيانات الاعتماد التي أدخلها المستخدم إلى خادم الأوامر والتحكم الخاص بالمخترق، حيث يتم تسجيلها وجمعها لاستخدامها لاحقًا.

كيف تحمي بياناتك؟

تذكر الشركة بأنه، على حسب المتغيرات الجديدة، لا يمكنها حتى الآن التنبؤ بالفترة التي ستكون فيها (BlackRock) نشيطة في مجال التهديد، ولكن ما تؤكد عليه هو أن مثل هذه البرمجيات الضارة ستستمر في النمو بوظائف جديدة؛ لزيادة معدلات نجاح عمليات الاحتيال التي تُنفذها، مما سيشكل خطرًا متزايدًا حتى بالنسبة للمستهلكين الذين لا يستخدمون الخدمات المصرفية عبر هواتفهم المحمولة.

ومن ثم لحماية نفسك من خطر سرقة بياناتك الشخصية، تأكد من تثبيت تطبيق موثوق به لمكافحة الفيروسات، بالإضافة إلى استخدام تطبيق (VPN) عند إجراء المعاملات المالية عبر هاتفك الذكي.